Studiuesit në Cleafy kanë zbuluar një trojan të ri bankar Android të quajtur “DroidBot” që vjedh informacionin e hyrjes për më shumë se 77 shkëmbime kriptomonedhash dhe aplikacione bankare.

DroidBot ka qenë aktiv që nga qershori 2024 si një platformë malware-as-a-service (MaaS). Kriminelët që duan të përdorin DroidBot paguajnë një tarifë abonimi mujor prej 3000 dollarësh.

Deri më tani, janë identifikuar 17 grupe që përdorën malware për sulme me ndihmën e krijuesve të malware. Infeksione malware janë zbuluar në të gjithë Mbretërinë e Bashkuar, Itali, Francë, Turqi dhe Gjermani, por Cleafy paralajmëron se ka indikacione për përpjekje për të përhapur malware në rajone të reja.

Zhvilluesit e DroidBot me shumë mundësi janë turq, të cilët u ofrojnë bashkëpunëtorëve të gjitha mjetet e nevojshme për të kryer sulme. Kjo përfshin vetë malware, serverët e komandës dhe kontrollit (C2) dhe një panel qendror administrativ nga i cili ata mund të kontrollojnë operacionet e tyre, të marrin të dhëna të vjedhura dhe të lëshojnë komanda.

Degë të shumta punojnë në të njëjtën infrastrukturë C2. Secilit grup iu caktua një identifikues unik, i cili lejoi Cleafy të identifikonte 17 grupe duke përdorur malware.

Zhvilluesit lejojnë filialet të personalizojnë, DroidBot për të sulmuar aplikacione specifike dhe gjuhë të ndryshme, t’u ofrojnë atyre mbështetje teknike dhe qasje në një kanal Telegram ku përditësimet postohen rregullisht. Në përgjithësi, DroidBot MaaS është krijuar në atë mënyrë që edhe kriminelët kibernetikë të papërvojë mund ta përdorin atë.

DroidBot shpesh maskohet si Google Chrome, Google Play Store ose “Android Security”. Në të gjitha rastet, DroidBot vepron si një Trojan që përpiqet të vjedhë informacione të ndjeshme nga aplikacionet.

Malware mund të regjistrojë goditjet e tasteve të viktimës, të shfaqë faqe të rreme hyrjeje përmes ndërfaqeve të aplikacioneve bankare, të përgjojë mesazhet SMS, veçanërisht ato që përmbajnë fjalëkalime një herë (OTP) për aplikacionet bankare, të lejojë sulmuesit të shikojnë dhe kontrollojnë në distancë pajisjen e infektuar, të ekzekutojnë komanda dhe të zbehin ekrani për të fshehur aktivitetin keqdashës.

DroidBot shfrytëzon shërbimet e qasjes së Android për të gjurmuar se çfarë po bën viktima në pajisje dhe simulon lëvizjet e rrëshqitjes dhe prekjes.

Ndër 77 aplikacionet për të cilat DroidBot po përpiqet të vjedhë fjalëkalime janë Binance, KuCoin, BBVA, Unicredit, Santander, Metamask, BNP Paribas, Credit Agricole, Kraken dhe Garanti BBVA.

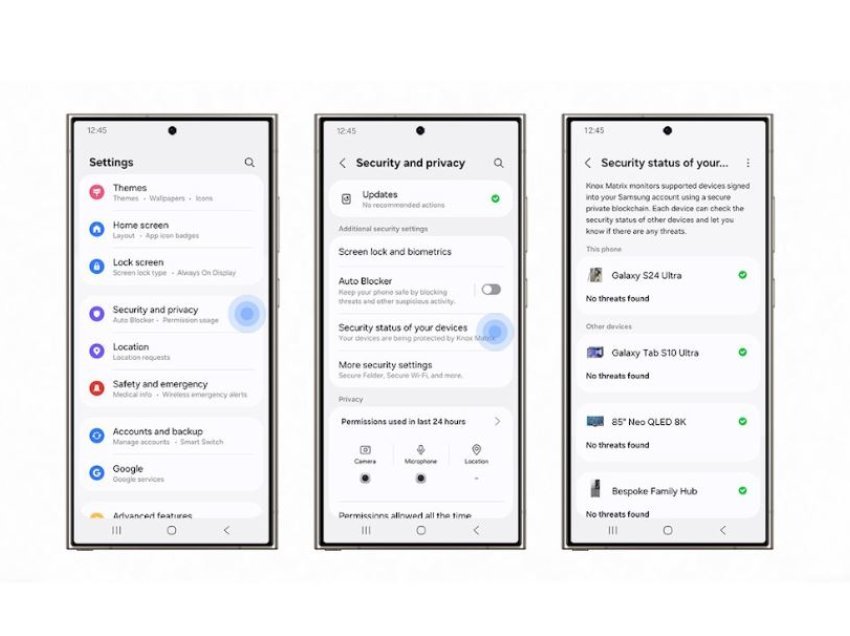

Përdoruesit e Android këshillohen të shkarkojnë aplikacione vetëm nga Google Play, të rishikojnë kërkesat për leje pas instalimit dhe të kontrollojnë nëse Play Protect është aktiv në pajisjet e tyre.